企業がセキュリティ対策を強化しているにも関わらず、サイバー攻撃の被害は減少するどころか増加傾向にあります。特に2025年は国内でも大規模な被害が多く報道されました。この背景にはサイバー攻撃の手法が変化し、従来のウイルスメールやマルウェア感染ではなく正規のID・パスワードを使った侵入が主流となっていることが一因と言われています。警察庁の報告によると、国内のランサムウェア被害の約8割が、VPNやリモートデスクトップ経由での侵入であり、攻撃者は盗んだ認証情報や弱いパスワードを悪用し正規ユーザとしてログインし、多くの防御をすり抜けて侵入するケースが増えています。

●認証情報の大量漏洩

ダークウェブでは、認証情報の売買が活発化しています。Fortinetの2025年脅威レポートによれば、2024年だけで1,000億件以上の漏洩データが流通し、Verizonの調査では28億件以上のパスワードが闇市場で販売、または無料公開されていると報告されています。

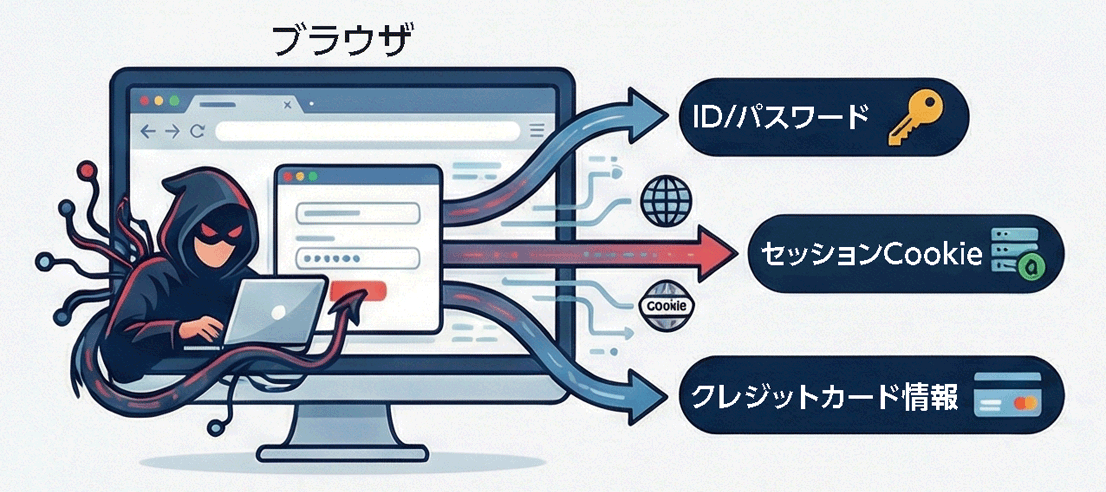

この漏洩を加速させているのが、Infostealerと呼ばれる情報窃取型マルウェアです。2024年以降急増しており、ブラウザに保存されたID・パスワードやセッションCookieを根こそぎ盗み出します。厄介なのは、セッションCookieを盗まれると多要素認証を設定していても不正ログインされる場合があることです。

このように窃取された認証情報を悪用して、実際に銀行や証券会社などの金融機関が多くの不正ログイン被害を受け、他の業界でも不正ログインから情報漏洩、ランサムウェア被害へ発展する事例が多数報道されました。

●NISTがパスワードポリシーを大幅改定

このような状況を受け、セキュリティ対策のガイドラインを作成している米国NISTは2025年8月にパスワードポリシーを改定しました。従来の「90日ごとの定期変更」や「大文字・数字・記号の混在必須」ではなく、多要素認証の必須化と多要素認証が適用できないシステムについては15文字以上の長いパスワードが求められています。また、パスワードの使いまわしを行わず、漏洩アカウント情報を監視することも求められています。

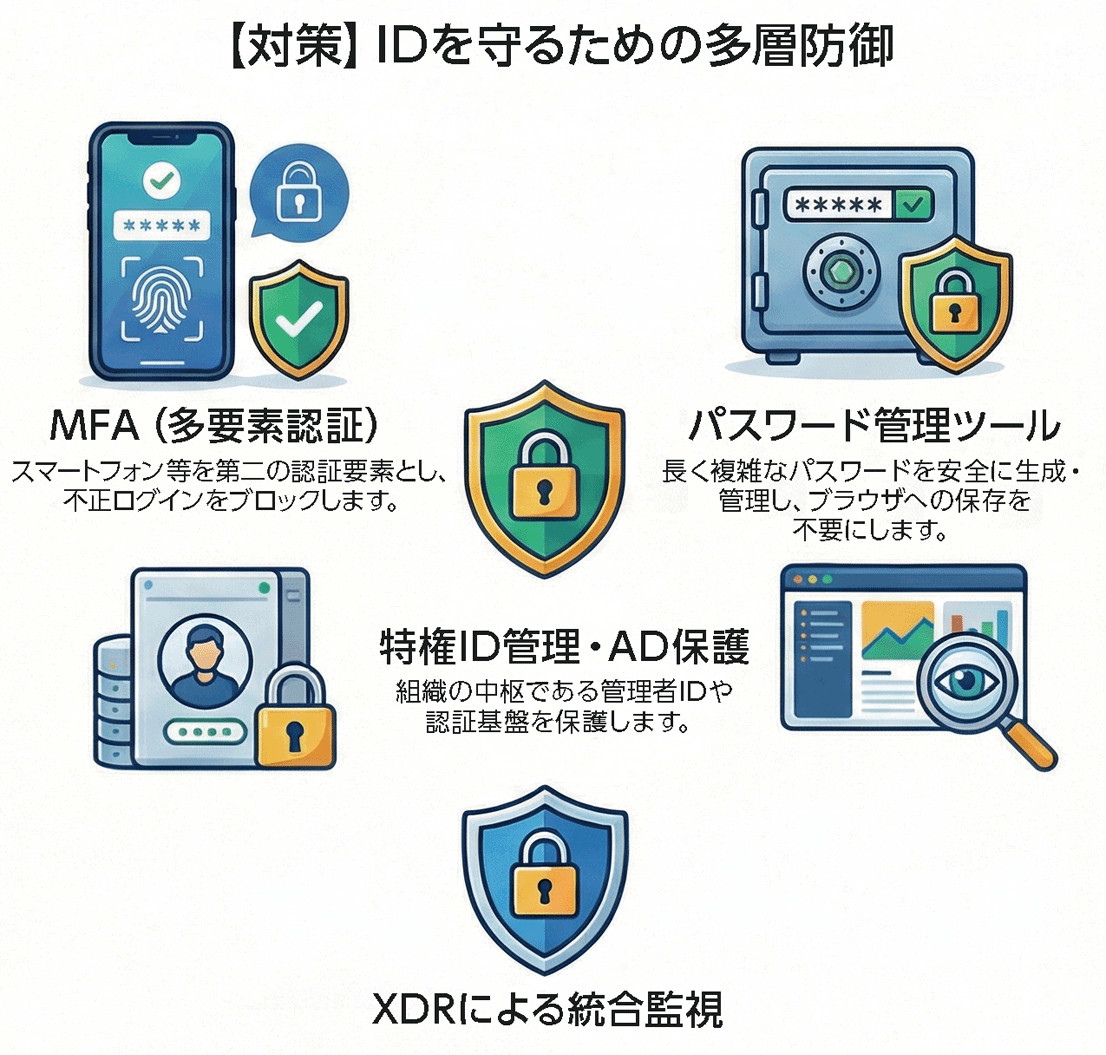

このようにIDを起点としたサイバー攻撃に対抗するために認証を強化するには多層防御による対策を検討する必要があります。

●IDに関連するセキュリティ対策

1. IDaaSによる多要素認証

統合認証基盤として各種クラウドサービスへのシングルサインオンと多要素認証を実現。パスワードが漏洩しても、スマートフォン等の第二要素がなければ不正ログインを防ぐことができます。

2. パスワード管理ツール

システム毎に複雑で長いパスワードを自動生成・保存し、ログイン時に自動入力。ダークウェブでの漏洩も検知します。ブラウザへのID情報保存を行わずとも、15文字以上のパスワードも覚える必要がありません。

3. AD保護ソリューション(ITDR)

ADは組織内のすべてのID、サーバ、PCを管理する中枢であり、乗っ取られれば組織全体が攻撃者の支配下に置かれます。ITDRはADのセキュリティ設定不備の監査、普段と異なる認証パターンの検知を行い、AD乗っ取りの兆候を早期発見します。

4. 特権ID管理(PAM)

管理者など強力な権限を持つ特権IDを厳格に管理。申請承認フローを設け、すべての操作を記録。内部不正や攻撃者による特権IDの悪用を防ぎます。

5. XDRとSOC

EDR、ファイアウォール、AD、クラウドなど、あらゆるシステムのログを統合監視。複数経路を使った巧妙な攻撃の全体像を把握し、SOCアナリストが24時間365日対応します。

この他にもネットワーク、デバイス、クラウド、データ、運用、教育と、セキュリティ対策は非常に広範囲に及びます。当社はお客様の環境に最適な対策と優先順位付けを共に検討し、サイバー攻撃から組織を守るためのソリューションをご提案してまいります。